Valutazioni poco uniformi

Ogni fornitore viene spesso analizzato in modo diverso, con risultati difficili da confrontare e da archiviare in modo coerente.

Un report documentato, strutturato e leggibile per aiutare consulenti, auditor e team di compliance a valutare fornitori critici con maggiore rapidità e coerenza.

Il PDF dimostrativo è disponibile tramite modulo dedicato.

Non è una piattaforma GRC completa e non sostituisce audit, questionari o verifiche interne. È un modo più standardizzato per produrre uno screening esterno leggibile e riutilizzabile.

Ogni fornitore viene spesso analizzato in modo diverso, con risultati difficili da confrontare e da archiviare in modo coerente.

Anche quando vengono fatte verifiche utili, spesso manca un artefatto chiaro da conservare, condividere o riutilizzare nei processi interni.

Cercare segnali di rischio su più fonti pubbliche richiede tempo e porta facilmente a risultati incompleti o non standardizzati.

Il report è pensato come output documentato, non come dashboard complessa. L’obiettivo è rendere leggibile e riutilizzabile uno screening esterno del fornitore.

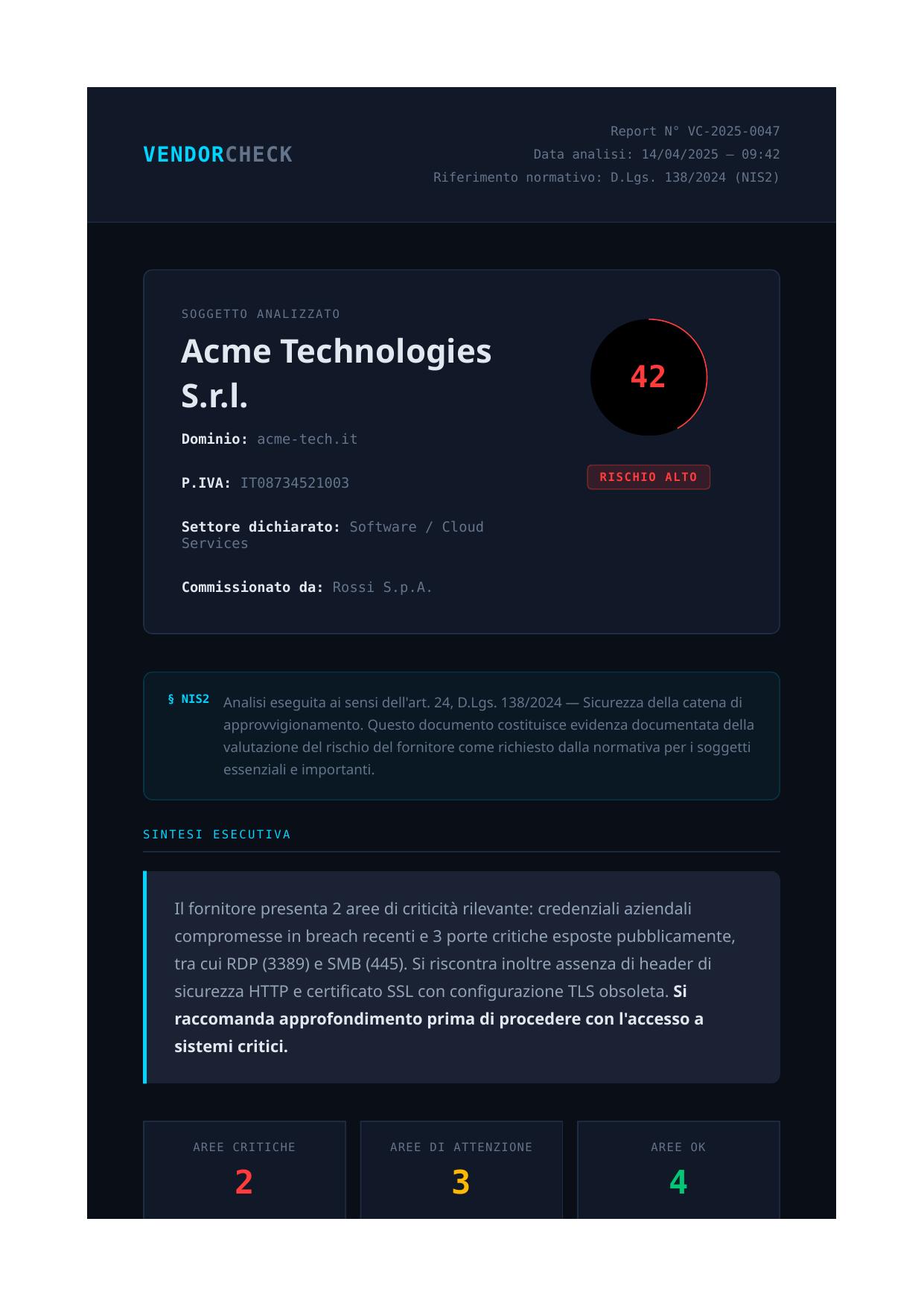

Dati base del soggetto analizzato, dominio, riferimenti societari disponibili e inquadramento sintetico.

Un punteggio sintetico con suddivisione per aree e indicazione delle principali evidenze emerse.

Azioni suggerite prima della firma, del rinnovo o dell’abilitazione del fornitore su dati e sistemi sensibili.

Questa pagina presenta la struttura del report e consente di richiederne una copia dimostrativa in PDF.

Il PDF dimostrativo completo è disponibile tramite il modulo dedicato.

A chi deve documentare una valutazione del rischio su un fornitore critico — consulenti NIS2, team di procurement, auditor, CISO. Non richiede competenze tecniche per leggerlo: è pensato per essere condiviso con chi decide.

Fonti pubbliche e semi-pubbliche: infrastruttura digitale esposta, credenziali in breach noti, reputazione del dominio, notizie negative pubbliche, certificazioni verificabili, dati societari.

Il documento dimostrativo può essere richiesto tramite il modulo indicato nella pagina.

Per consultare il formato completo del report è disponibile un modulo di richiesta del PDF dimostrativo.

Apri il modulo